Élaboration des divers enjeux

Enjeux économiques

Lorsque nous abordons la surveillance des citoyens dans une optique économique, nous nous référons principalement aux entreprises. En effet, l’un des objectifs derrière les entreprises est de faire du profit, ils tirent donc avantage des nouvelles technologies pour amasser des données sur le consommateur. Celles-ci sont, par la suite, utilisées afin de suggérer des produits aux consommateurs en fonction de ses préférences ou pour adapter leurs produits à ce que veulent les consommateurs. Tout cela, bien évidemment, dans l’optique que les citoyens continuent d’acheter les produits de l’entreprise.

Enjeux d'intrusion

L’enjeu social que nous avons choisi d’aborder est lié au piratage. La technologie ne cesse d’évoluer, et s’insère de plus en plus dans le mode de vie du consommateur. Ainsi, il est fréquent que des pirates utilisent les nouvelles technologies afin de mettre de l’avant la vulnérabilité des consommateurs à l’ère actuelle et les failles des technologies qu’elles utilisent (wilder, 2019). Bien évidemment, il existe plusieurs types de pirates avec des intentions diverses, mais pour les fins du site web, nous avons décidé d’aborder les pirates avec les intentions déjà mentionnées.

Enjeux éthiques

Ce type d’enjeux concerne les technologies de surveillances qui semblent aller à l’encontre de certaines valeurs ou règles de conduite de la société.

Enjeux politiques

Ceux-ci se réfèrent au gouvernement ainsi qu’aux personnalités ayant du poids dans les décisions ayant un impact sur l’avenir de la population.

Les types de surveillance

-

Analytique

Analytique

Utiliser les données pour en extraire du sens, des corrélations, des ‘‘patterns’’.

-

Audio

Audio

Enregistrer des données audio.

-

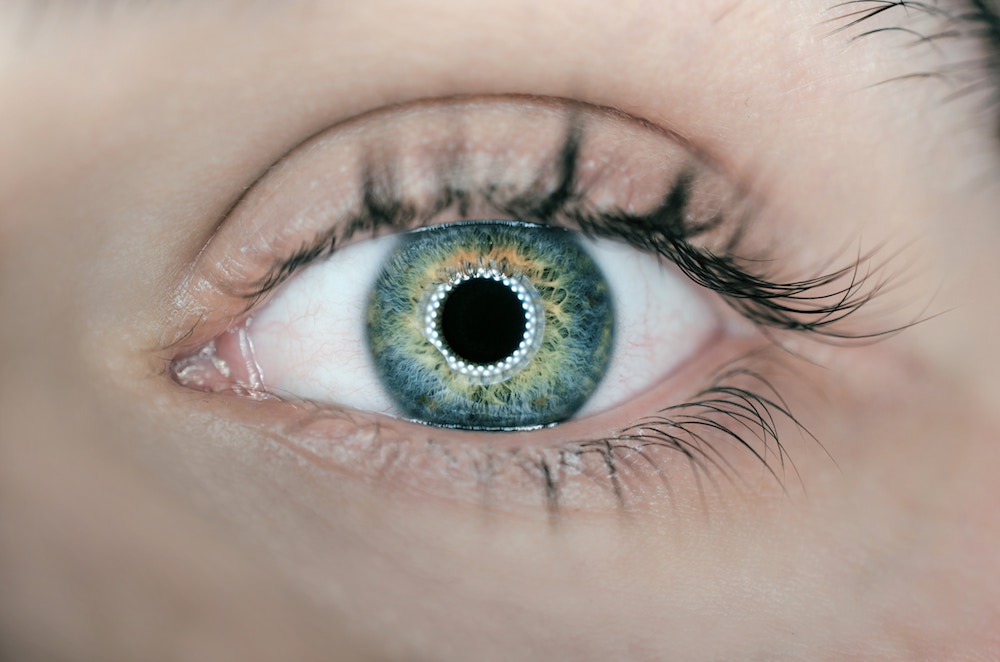

Biométrie

Biométrie

Enregistrer et mesurer des données propres à chaque individu, ses caractéristiques physiologiques et comportementales.

-

Contre-surveillance

Contre-surveillance

Détecter les techniques d’espionnage de la part d’autres individus ou d’entreprises envers nous-même.

-

Équipement

Équipement

Tout appareil permettant d’aider à effectuer les opérations de surveillance et de contre-surveillance.

-

Forensique

Forensique

Permet d’extraire et de visualiser des données d’un appareil sur lequel le dispositif forensique est installé.

-

Intrusion

Intrusion

Installer, sur un appareil technologique, un dispositif permettant d’extraire des données de l’appareil ou de le contrôler à distance.

-

Surveillance d’Internet

Surveillance d’Internet

Faire de la collecte de données communiquées à travers un réseau Internet.

-

Localisation

Localisation

Reconnaître l’emplacement d’un individu grâce à des moyens technologiques tels que la triangulation des téléphones cellulaires ou l’implantation d’un dispositif de pistage.

-

Centre de surveillance

Centre de surveillance

Rassembler différents types de surveillance à l’intérieur d’un seul logiciel ou d’une suite de logiciels.

-

Téléphone

Téléphone

Faire de la collecte de données communiquées avec des téléphones, fixes ou mobiles.

-

Vidéo

Vidéo

Enregistrer des données audiovisuelles.